Процесс аналитической обработки инцидентов информационной безопасности обладает рядом недостатков, описанных в данной статье. Построена структурная модель подсистемы аналитической обработки данных системы мониторинга угроза информационной безопасности объектов критически важной информационной инфраструктуры и описан процесс ее функционирования. На основе теории вероятности описан процесс заблаговременного прогнозирования наступления инцидента информационной безопасности, обусловленного как случайными и независимыми событиями информационной безопасности, так и целенаправленной атакой на информационные ресурсы.

Предмет статьи – методика аналитической обработки событий информационной безопасности в системе мониторинга угроза информационной безопасности объектов критически важной информационной инфраструктуры.

Цель статьи – повысить вероятность обнаружения инцидента информационной безопасности за счет ретроспективного анализа событий информационной безопасности, распределенных во времени, а также своевременно предупредить о возможном наступлении инцидента информационной безопасности за счет прогнозирования его появления, что в свою очередь приводит к повышению безопасности информационных систем. Тем самым, в отличие от существующей модели корреляции событий информационной безопасности, сократить время обнаружения инцидента информационной безопасности в заданный временной интервал.

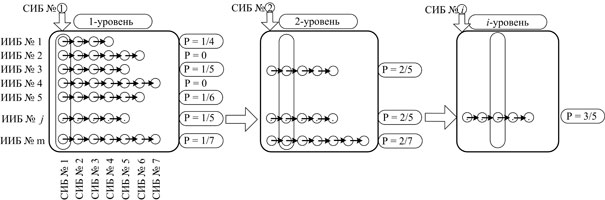

Методология проведения исследований позволяет решить две связанные, но различные задачи: «учетная задача» и «вероятностная задача». В рамках «учетной задачи» решение сводится к одной цели – определить долю наступления инцидента информационной безопасности на различных уровнях его наступления. В рамках решения «вероятностной задачи» в методике определяется вероятность наступления инцидента информационной безопасности, исходя из случайного поступления на вход цепочек событий информационной безопасности.

Результаты исследований позволяют устранить недостатки существующих систем выявления компьютерных атак, таких как, распределенных во времени, а также применить разработанную методику на создание перспективных средств автоматизированных систем, способных устойчиво функционировать в условиях ведения распределенных во времени компьютерных атак.